A rede de anonimato Tor recebe não pouca atenção da grande imprensa – não menos importante por sua suposta associação com o crime cibernético e o tráfico de drogas escuras.

Mas o que é Tor? E quão seguro é ele? O Daily Swig pediu a vários especialistas em segurança e privacidade para responder a todas as suas perguntas, e muitas mais.

O que é o Tor?

Tor é um método de comunicação na Internet para permitir o anonimato online. O mesmo termo é comumente usado para se referir tanto à rede de anonimato quanto ao software de código aberto que o suporta.

O nome Tor deriva do The Onion Router – o nome de um projeto de privacidade pioneiro executado pelo Laboratório de Pesquisa Naval dos EUA.

Como funciona o Tor?

Tor dirige o tráfego da Internet através de uma rede de milhares de relés, muitos dos quais são criados e mantidos por voluntários.

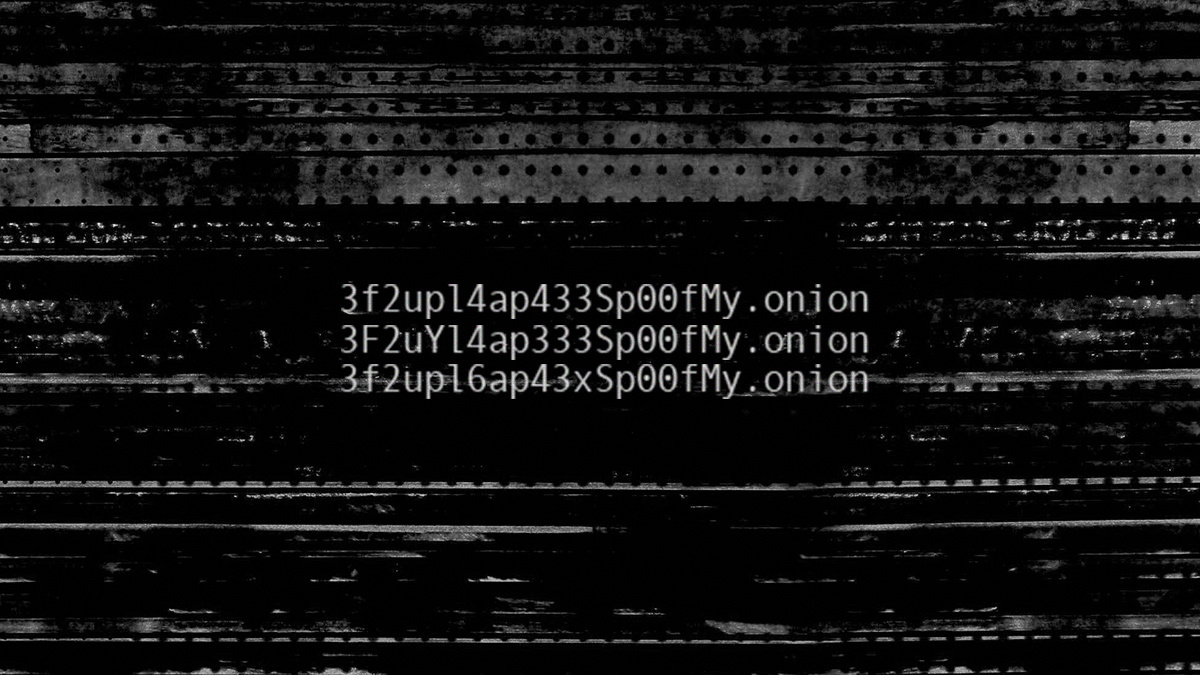

As mensagens são encapsuladas em camadas de encriptação, comparáveis às camadas de uma cebola. Dentro da rede Tor estão os sites .onion, ou ‘serviços ocultos’.

Tor facilita a navegação anônima, permitindo que o tráfego passe para ou através da rede através de nós que só conhecem o nó imediatamente anterior e posterior em um relé.

O origem e destino das mensagens é obscurecido pela criptografia.

Tor direciona o tráfego da internet através de uma rede de milhares de relés

Tor direciona o tráfego da internet através de uma rede de milhares de relés

Como posso acessar o Tor?

A maneira mais fácil de acessar a rede Tor é através do Navegador Tor. O Navegador Tor é automaticamente conectado à rede Tor e irá colocar todos os seus pedidos através dele, enquanto garante o anonimato.

Além disso, o navegador vem com uma funcionalidade adicionada que melhora a sua segurança e privacidade ao desativar o JavaScript, imagem automática, carregamento de vídeo e muito mais.

O pacote Tor Browser é desenvolvido pelo Projeto Tor, uma organização sem fins lucrativos que realiza pesquisas e mantém o software usado pela rede de anonimato Tor.

O Tor Browser está atualmente disponível para Windows, Linux e MacOS. Há também uma versão do Tor Browser para Android mas ainda não é uma versão oficial para iOS.

Para que serve o Tor?

O Tor Browser é apenas um navegador web, e você ainda pode ver a internet ‘superficial’ – ou ‘clear web’ – usando o software.

No entanto, o Tor Browser oferece um nível extra de privacidade para uso normal da web ou como uma forma de contornar a vigilância e censura governamental.

Alguns sites na chamada web escura só podem ser acessados usando o Tor.

Vince Warrington, diretor administrativo da Inteligência Protetora, explicou: “A web escura – principalmente aqueles sites que só podem ser acessados via Tor – ainda é geralmente o hospedeiro dos ilegais e ilícitos.

“Embora existam alguns sites legítimos (por exemplo, a BBC agora tem uma versão .onion do site da BBC News) nossa pesquisa indica que mais de 95% dos sites .onion contêm material ilegal ou ilícito”, acrescentou ele.

Quem usa Tor e por quê?

Embora a maioria das pessoas só esteja familiarizada com o uso de Tor para atividades ilegais – como acessar mercados online que vendem drogas – muitos outros usuários acessam a rede Tor.

Estes incluem:

- Jornalistas

- Ativistas políticos

- Os militares americanos

- Aplicação da lei

- Aquele que vive em regimes repressivos

- Aqueles que não querem que um terceiro observe suas atividades online

Os usos do Tor variam de contornar a censura e evitar a espionagem e a criação de perfis online, para disfarçar a origem do tráfego e esconder as comunicações sensíveis.

Que expectativa de anonimato as pessoas podem ter quando usam Tor?

Tor oferece anonimato, mas apenas até um ponto.

Aquele que usa a tecnologia, e procura manter sua identidade em segredo, também precisa aplicar as melhores práticas em segurança operacional (OpSec).

Charity Wright, um consultor de inteligência de ameaças cibernéticas da IntSights e ex-espionagem chinesa da NSA, explicou: “Tor é um navegador que pode anonimizar sua conexão de rede e seu endereço IP que você está acessando de.

“Entretanto, uma vez que você se aventurar em espaços ilícitos, é importante usar pseudônimos e esconder seu nome real e nunca revelar sua verdadeira localização, nacionalidade ou pedaços de informação identificadora.

“Qualquer pequena pista pode ser usada para que as pessoas descubram quem você é. Ainda mais, agências federais e policiais usarão todos os detalhes sobre uma pessoa online para encontrar um suspeito procurado”, acrescentou ela.

Tor é facilmente acessível através do Tor Browser

Tor é facilmente acessível através do Tor Browser

Como o Tor é anônimo?

Tor tem como objetivo fornecer comunicação anônima, mas tem havido inúmeros exemplos de pessoas cujas identidades foram desmascaradas apesar de usar o Tor.

Por exemplo, o FBI fechou recentemente um processo criminal contra o dono do Freedom Hosting, um serviço web escuro que funcionava na rede Tor.

Além disso, vários projetos de pesquisa têm mostrado níveis variados de ataques bem sucedidos que ou tentaram escutar o tráfego criptografado pelo Tor ou identificar usuários.

Ler mais das últimas notícias sobre privacidade do The Daily Swig

Protective Intelligence’s Warrington comentou: “É um mito pensar que usar o Tor (mesmo com uma VPN) lhe dá total anonimato. Com as ferramentas que estamos usando hoje em dia podemos lentamente retirar as camadas de anonimato para descobrir quem está por trás do computador.

“Usando software especializado combinado com inteligência de código aberto – basicamente pesquisando na superfície, profunda e escura da web por pequenos trechos de informação – podemos construir uma imagem de um usuário Tor que está envolvido em atividade ilegal.”

A época em que o Tor era um espinho no lado da aplicação da lei parece estar chegando ao fim.

Warrington explicou: “No Reino Unido, a polícia e as agências de inteligência têm acesso a essas ferramentas, e a única limitação na identificação de usuários da teia escura são os recursos. Simplesmente não há polícia suficiente dedicada a estes tipos de investigações”

Quais são as limitações do Tor, e como estas podem ser superadas?

Tor tem as suas limitações. Manter o anonimato online é um exercício muito mais abrangente do que simplesmente usar o Tor.

Israel Barak, diretor de segurança da informação da Cybereason, disse ao The Daily Swig: “Tor, no seu núcleo, só lhe dá anonimato em nível de rede. Ele não o ajudará com aplicações em seu computador que mantêm sua identidade e fornecem sua identidade para os provedores de serviços de internet.

“Como exemplo, quando um indivíduo se conecta ao Gmail, o computador ou dispositivo que você está usando salva sua identidade, assim você não precisa fazer login no futuro.

“Tor não protegerá seu anonimato disso”, ele advertiu.

INSIGHT Como se tornar um CISO – Seu guia para subir ao topo da escada de segurança da empresa

Embora a rede Tor tenha sido projetada para manter os hábitos de navegação longe de provedores de serviços ou rastreadores de páginas web, os usuários mais conscientes da privacidade podem ir ainda mais longe.

Boris Cipot, engenheiro de segurança sênior da Synopsys, acrescentou: “Para atingir o mais alto nível de anonimato, seria necessário se livrar de qualquer instalação de SO ou software com rastreamento, permitindo assim que o usuário entre na rede Tor com um registro limpo.

“Isto pode ser alcançado com o uso de SO Tails ou Qubes, que funcionam a partir de um pen drive USB. Eles rodam totalmente em memória, portanto é seguro usar em hardware existente, mas uma vez ativado, não há traço de você”

O sistema operacional Tails pode ser combinado com o Tor para ajudar a melhorar o anonimato dos usuários online

O sistema operacional Tails pode ser combinado com o Tor para ajudar a melhorar o anonimato dos usuários online

Por que o Tor leva tanto tempo para carregar sites?

Usar o Tor para navegar na web envolve a aceitação de trade-offs.

O Navegador Tor dá ao usuário vantagens consideráveis de anonimato sobre outros navegadores web, como Edge, Firefox e Chrome.

Embora os navegadores padrão possam vazar dados que vão muito longe para identificar o usuário – mesmo no modo ‘privado’ – o Tor foi projetado com o anonimato em mente.

RELATADO Firefox e Chrome ainda para corrigir problemas de privacidade que vazam pesquisas de usuários para ISPs

Tor, no entanto, impõe ao usuário algumas limitações significativas ao navegar na internet.

Para começar, a navegação com o Tor pode ser muito lenta, e por isso é improvável que muitas pessoas queiram trocar o seu navegador atual.

As velocidades de tráfego aumentam porque os pacotes de dados tomam um caminho sinuoso através do Tor, saltando entre os computadores de vários voluntários para chegar aos seus destinos.

A latência da rede será sempre um problema neste cenário – mesmo que você tenha a sorte de evitar gargalos.

Tor também faz com que os websites pareçam ter sido construídos há 20 anos, já que grande parte do conteúdo de apresentação e customização dos websites é removido pelo Tor, já que estas tecnologias podem ser usadas para identificar o computador que está sendo usado.

O que os desenvolvedores de software aprenderam com o Tor?

Opiniões entre os especialistas estão divididos se o Tor fez ou não muito para afetar diretamente o desenvolvimento do navegador, mas no mínimo a tecnologia fez muito para aumentar a conscientização sobre privacidade.

Chad Anderson, pesquisador sênior de segurança do DomainTools, comentou: “Eu não sei o quanto podemos atribuir de volta às melhorias dos navegadores modernos devido ao Tor, mas eu acho que as questões de privacidade certamente se tornaram mais focadas.

“A mudança do navegador para o DNS-over-HTTPS, comumente chamado de DoH, é um impulso para a privacidade do usuário e onde o DNS não funcionava sobre o Tor antes, e na verdade era um vetor de ataque para desanonimizar os usuários, o DoH corrige isso”, ele acrescentou.

RECOMENDADO Um guia para DNS-over-HTTPS – como um novo protocolo web visa proteger sua privacidade online

Anderson continuou: “Era possível ouvir o tráfego num nó de saída do Tor… mas agora que o SSL está quase ubíquo graças a certificados gratuitos que são menos problemáticos”

Arthur Edelstein, gerente de produto sênior do Firefox Privacy and Security, deu ao The Daily Swig uma lista de projetos envolvendo colaborações entre Mozilla e Tor:

- First-Party Isolation – Esta funcionalidade foi desenvolvida em conjunto pelo Tor e Mozilla e agora está totalmente integrada no Firefox, embora atualmente esteja desabilitada por padrão. Ela evita totalmente que os usuários sejam rastreados através de cookies.

- Fingerprinting Resistance – Também desenvolvido conjuntamente pelo Tor e Mozilla, quando o Fingerprinting Resistance é ativado no Firefox, ele modifica o comportamento de uma grande coleção de características do navegador para que eles não possam ser usados para imprimir as impressões digitais dos usuários e rastreá-las através dos sites.

- Proteção contra desvio de proxy – O Tor contribuiu com uma série de correções para o Firefox para restringir o uso de proxy, para que o navegador não vaze o endereço IP do usuário quando um proxy estiver em uso.

Como a própria tecnologia do Tor está sendo desenvolvida?

Exemplos atuais de projetos de desenvolvimento do Tor incluem trabalho de prova de conceito em nomes humanos-memoráveis, uma colaboração com a SecureDrop, o sistema de denúncia de código aberto baseado no Tor, entre outros exemplos.

Representante do Projeto Tor, Al Smith disse ao The Daily Swig: “Atualmente, nós só fizemos parceria com a Freedom of the Press Foundation (FPF), mas queremos continuar expandindo a prova de conceito com outros meios de comunicação e organizações de saúde pública no futuro”.

Como o Projeto Tor está lidando com a pandemia de vírus corona?

O Projeto Tor foi recentemente obrigado a demitir um terço do seu pessoal principal em resposta à pandemia de vírus corona. O Daily Swig perguntou como a organização sem fins lucrativos tem procurado minimizar o efeito disso sobre os gasodutos de desenvolvimento.

Um representante do Projeto Tor respondeu: “Porque agora somos uma organização menor, estamos a criar mais projectos onde diferentes equipas (por exemplo, Browser, Network, UX, Community, Anti-Censorship) se juntam e trabalham na mesma questão, em vez de trabalhar em grupos isolados em peças de trabalho díspares.

“Esta é a abordagem que tomamos para melhorar os serviços de cebola para o lançamento do Tor Browser 9.5”, eles adicionaram.

O Tor é seguro?

Apesar das muitas e variadas advertências sobre o Tor que os especialistas em segurança com quem falamos levantaram, nenhum deles fez qualquer sugestão de que a tecnologia era ‘insegura’.

Em uma resposta típica, Charles Ragland, um engenheiro de segurança da agência de informações de ameaças Digital Shadows, explicou: “Geralmente falando, enquanto houver atualizações de segurança e os usuários estiverem seguindo as melhores práticas de privacidade e anonimato, sim, o Tor é seguro de usar”.

INTERVIEW O fundador do Shodan John Matherly sobre segurança do IoT, ferramentas de hacking de duplo propósito e sobrecarga de informação